2025 Gartner® Magic Quadrant™

- Veeam Data Platform

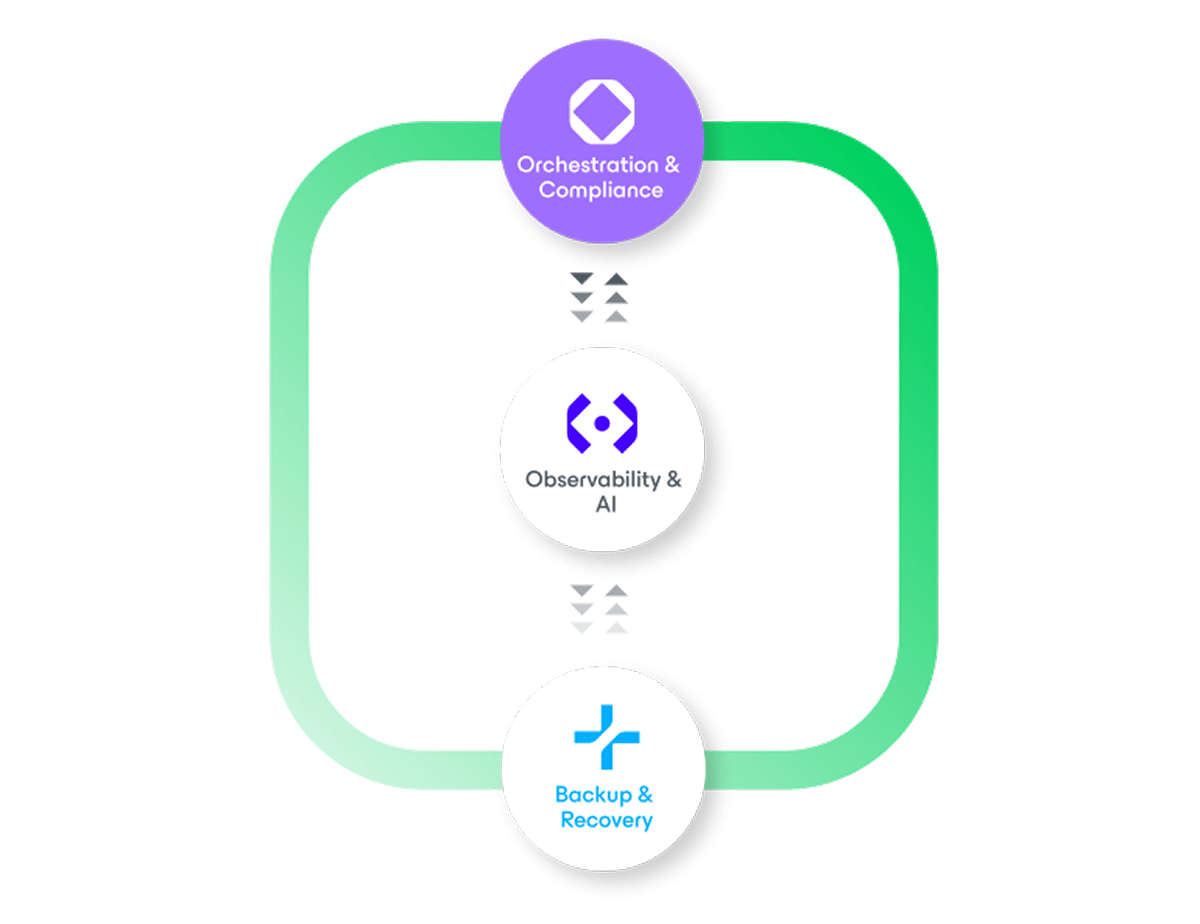

- Orchestrazione e conformità

Ripristina rapidamente, ripristina in modo pulito

Automatizza ogni passaggio con piani di ripristino testati e verificabili che dimostrano la prontezza quando più conta.

- Convalidare i punti di ripristino puliti in un ambiente isolato

- Acquisisci automaticamente le prove per gli audit

- Orchestra il ripristino on-premises e su Azure

- Orchestrazione e conformità

- Vantaggi

- Funzionalità

- Come funziona

- Edizioni della piattaforma

- Risorse

Dimostra che il ripristino è sempre pulito

Automatizza il ripristino con flussi di lavoro basati su policy

Elimina il rischio di reinfezione prima del ripristino

Ripristina in una camera bianca, scansiona i carichi di lavoro utilizzando le regole YARA e seleziona l'ultimo punto di ripristino valido noto prima di tornare in produzione.

Riduci i tempi di interruzione con esercitazioni di ripristino pianificate

Pianifica test non distruttivi per convalidare RPO e RTO, identificare tempestivamente le lacune e prendere decisioni più rapide durante eventi di ripristino reali.

Rimani pronto per l’audit senza lavoro manuale

Genera automaticamente runbook, registra risultati di ripristino, approvazioni e tempistiche, fornendo agli auditor le evidenze di cui hanno bisogno per le verifiche di sicurezza e conformità.

La realtà del ripristino pulito

-

Gli attacchi sono all'ordine del giorno

89%

molte organizzazioni hanno subito attacchi ai backup, rendendo essenziale la validazione dei punti‑ puliti

-

Crea simulazioni

63%

Verifica integrata nei runbook, favorendo esercitazioni pianificate e ripetibili.

-

Lavoriamo insieme

30%

aveva una catena di comando definita, abilitando runbook guidati da policy

-

Non aspettare

69%

hanno affrontato un incidente malware, evidenziando la necessità di un ripristino orchestrato

Orchestra un ripristino pulito e conforme

Orchestrazione della camera bianca con YARA

Ripristina in una clean room isolata. Esegui scansioni continue con YARA e controlli anti-malware per identificare l'ultimo punto valido noto, quindi ripristina in sicurezza.

Malware sotto i riflettori per il ripristino

Evidenzia i carichi di lavoro rischiosi e conferma i punti di ripristino puliti prima di promuoverli in produzione utilizzando la vista Threat Center.

Controllo del preparato e convalida dell'integrità

Verifica che i dati di backup, la connettività e le dipendenze siano ripristinabili. Trasforma le verifiche non riuscite in azioni guidate che puoi monitorare fino alla chiusura.

Documentazione dinamica

Genera automaticamente runbook di ripristino ed evidenze. Condividi i risultati, le tempistiche e gli esiti della clean room con i team operativi, di sicurezza e i revisori.

Test automatizzati ed esercitazioni DR

Esegui test di ripristino non distruttivi programmati o su richiesta. Convalida RPO e RTO, acquisisci i risultati e correggi le lacune prima di un incidente.

Ripristini Vault e S3 a portata di mano

Ripristina da Veeam Data Cloud Vault e repository compatibili con S3 su AWS, Wasabi o S3 on-premises, mantenendo l'immutabilità fino alla conferma della pulizia.

Ripristino orchestrato su Microsoft Azure

Porta online i carichi di lavoro critici in Microsoft Azure. Convalida prima i punti di ripristino puliti, poi riduci al minimo l’interruzione con flussi di lavoro guidati.

Ripristino portatile nel cloud

Estendi il ripristino orchestrato agli endpoint cloud supportati dai tuoi repository e runbook S3, mantenendo il ripristino flessibile e portatile.

Runbook incentrati sull'applicazione

Modella le dipendenze delle app tra database, servizi e VM. Ripristina nell'ordine corretto con controlli integrati e convalida post-ripristino.

Failover pianificato senza disservizi

Esegui failover verificati e sequenziali per la manutenzione o la migrazione. Mantieni attivi i servizi aziendali mentre cambi sede.

Ripristino con un clic

Avvia flussi di lavoro basati su policy da qualsiasi browser per ripristinare applicazioni o interi siti con meno passaggi e decisioni più rapide.

Integrazione enterprise

Integrati nel tuo ambiente utilizzando API e script personalizzati durante test ed esecuzione, per allinearti ai processi esistenti.

Veeam Data Platform + Veeam Vault

- Dati protetti

- Operazioni semplificate

- Costi controllati

Mantieni la fiducia di fronte a un disastro

Ripristino orchestrato personalizzato

Con pochi clic, Veeam Recovery Orchestrator ti permette di creare piani di ripristino completi e automatizzati, esattamente come ti servono, perché non tutte le soluzioni sono adatte a tutti.

La "soluzione semplice" per le attività noiose

Scopri come eliminare le attività che richiedono molto tempo e mantenere automaticamente aggiornata la documentazione sul disaster recovery con la documentazione dinamica di Veeam Recovery Orchestrator.

Ripristino pulito su vasta scala

Scopri come evitare la reinfezione durante il ripristino su larga scala utilizzando il motore di caccia alle minacce basato su YARA di Veeam Data Platform, gestito centralmente.

Il percorso più rapido verso la Veeam Data Platform

Vera resilienza dei dati

Disponibile in tre edizioni complete di livello enterprise, la nostra opzione premium più potente offre la protezione sicura e completa e l'orchestrazione migliore della categoria che è possibile ottenere solo con Veeam Data Platform.

Base

informaticaAdvanced

enterprisePremium

Componente aggiuntivo

Componente aggiuntivo

Componente aggiuntivo

Componente aggiuntivo

Componente aggiuntivo

Componente aggiuntivo

Tendenze nel ransomware 2025 e

strategie proattive

Servizi gestiti

Scopri le valutazioni dei nostri clienti

Rimani aggiornato sulle tendenze dell'orchestrazione e della conformità

Modello di maturità della resilienza dei dati Veeam

Il 74% delle aziende non è preparato ad affrontare i moderni rischi legati ai dati. Sei?

I clienti di VMware valutano le alternative

550 leader IT enterprise intervistati sulle loro strategie dopo l'acquisizione di Broadcom.

Gartner® Magic Quadrant™ 2025

Veeam si è posizionata al primo posto nella classifica Ability to Execute per la sesta volta consecutiva e si è classificata Leader per la nona volta.

Report sui rischi per la resilienza del 2025

Abbiamo intervistato 1.300 organizzazioni, 900 delle quali hanno subito almeno un attacco ransomware che ha comportato la crittografia o l'esfiltrazione dei dati negli ultimi 12 mesi. Ecco cosa abbiamo scoperto.

Documentazione

Risorse aggiuntive

DOMANDE FREQUENTI

Che cos'è Veeam Recovery Orchestrator?

In che modo Veeam Recovery Orchestrator garantisce un ripristino pulito dopo un attacco malware?

Veeam Recovery Orchestrator può generare prove di audit per la conformità?

Con quale frequenza dovremmo testare i piani di ripristino?

Veeam Recovery Orchestrator orchestra il ripristino su Azure e altri cloud?

Quali input sono necessari per creare un piano in Veeam Recovery Orchestrator?

In che modo Veeam Recovery Orchestrator gestisce le dipendenze delle applicazioni?

I test con Veeam Recovery Orchestrator avranno un impatto sui sistemi di produzione?

Veeam Recovery Orchestrator può ripristinare da storage immutabile come Veeam Data Cloud Vault?

Un prodotto di Disaster Recovery può funzionare in ambienti ibridi o multicloud?

Veeam Recovery Orchestrator può essere integrato con le soluzioni di backup esistenti?

Come si colloca Veeam Recovery Orchestrator rispetto ad altre soluzioni di Disaster Recovery?

Radical Resilience is Our Difference

soddisfare le esigenze IT di oggi e di domani.

Visualizza una demo

Incrementa la produttività in sicurezza rispettando tutti i requisiti di conformità

Scarica la prova GRATUITA ora

Ops! Qualcosa è andato storto.

Riprova più tardi.

Contattaci

Ops! Qualcosa è andato storto.

Riprova più tardi.

Richiedi una demo

Ops! Qualcosa è andato storto.

Riprova più tardi.